Comprendre les exploits de bogues

Les exploits de bogues font référence à un type spécifique d’attaque qui exploite les vulnérabilités du système pour réaliser des profits ou exposer le système. Ces exploits peuvent se manifester sous forme de programmes, de blocs de données ou d'ensembles de commandes. Les individus malveillants exploitent des bogues pour induire un comportement inattendu dans les applications ou les réseaux informatiques, leur permettant d'obtenir un accès non autorisé ou de lancer des attaques par déni de service.

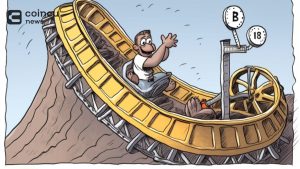

Selon les rapports, il existe encore des bogues non divulgués dans les plates-formes de blockchain et de crypto-monnaie que les pirates tentent activement d'exploiter. Un bug notable, connu sous le nom de bug « INVDoS », a été initialement découvert dans Bitcoin en 2018 par Braydon Fuller. Fuller a rendu cette information publique, car le bug, s'il était exploité, pourrait provoquer le crash des nœuds Bitcoin en générant une transaction Bitcoin mal formée qui consomme des ressources mémoire excessives.

La même année, des pirates ont ciblé un projet de crypto-monnaie appelé Pigeoncoin, tirant parti du bug d'inflation du Bitcoin pour générer environ 15,000 21 $ de Pigeoncoins. Cet exploit a également révélé l’existence potentielle d’autres bugs au sein du réseau Bitcoin qui pourraient permettre aux attaquants de gonfler l’offre de Bitcoin au-delà de sa limite désignée de XNUMX millions de pièces.

L’exploitation de bugs comme ceux-ci peut entraîner des pertes financières importantes en raison d’interruptions de service et de la compromission de contrats urgents sur les marchés et bourses de crypto-monnaie concernés. Par conséquent, les développeurs doivent donner la priorité à des audits de sécurité complets et à des procédures de testnet rigoureuses avant de déployer leurs projets sur le réseau principal pour un usage public.